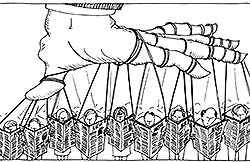

Ellen Spertus redactó en 1991 un estudio en el que examinaba lo que disuadía a las mujeres de realizar una carrera en un campo técnico, y concretamente en informática. Su reflexión fue pionera en analizar por qué las bio-mujeres, quienes se habían introducido con fuerza en las carreras de informática, llegando a representar en 1984 el 37% de las licenciadas en informática en EEUU, emprendieron a partir de esa fecha un éxodo fuera de ellas. Algunos de los factores explicativos incluyen las diferentes maneras en que los niños y niñas son educados, los estereotipos y los prejuicios sutiles a los cuales se enfrentan las ingenieras, los problemas derivados de trabajar en ambientes predominantemente masculinos, los sesgos sexistas empleados en el lenguaje o las conductas subconscientes discriminatorias que tienden a perpetuar el statu quo.

La participación de las mujeres en carreras universitarias de informática, así como en profesiones relacionadas con las industrias de investigación y desarrollo de las tecnologías de información y comunicación, ha sido y sigue siendo estudiada intensivamente. La alianza de las motivaciones asociadas a la búsqueda de justicia social, igualdad de oportunidades laborales, así como la disminución de los costes sociales y oportunidades perdidas, se constituyen como potentes activadores para este campo de investigación. En comparación, la literatura existente se reduce drásticamente cuando abordamos el caso de la participación de las mujeres en las comunidades de software libre y se hace casi inexistente cuando se hace referencia a las culturas hacker, así como a modelos de acceso y participación enmarcados dentro de procesos de aprendizaje informales fuera de la universidad y/o el trabajo remunerado, por ejemplo en contextos voluntarios como proyectos activistas.

El estudio de mujeres hackers ha estado marcado desde finales de los ‘90 por la afirmación de la cyberfeminista Cornelia Solfrank (Old Boys Network) de que “en realidad no había mujeres hackers”. No obstante, ellas sí que estaban, aunque bastante escondidas. Como nos dijo una de las entrevistadas en la investigación Lelacoders, “si no puedes encontrar una oveja negra y tienes una mente científica entonces no puedes afirmar que no existen las ovejas negras, es sólo que aún no has encontrado alguna”. Esa relativa invisibilidad ha contribuido a transformarlas en mitos mezclando hechos reales con proyecciones imaginarias.

Desde la génesis de la cultura cyberpunk en los años ’80 existen fantasías acerca de las mujeres hackers listas, duras y con una sexualidad activa y plenamente asumida. El referente más actual sería Lisbeth Salander, personaje central de la trilogía negraMillenium, quien se inspira también en referencias previas como la Kate Libby de la pelicula Hackers, o las hackers lesbianas descritas por Melissa Scott y las protagonistas rebeldes de la trilogía Geek Mafia de Rick Dakan. Para el análisis de la realidad sólo necesitamos leer algunas de las biblias de la cultura hacker como 2600, a Hacker Oddiseyo The Art of Intrusion de Kevin Mitnik, para ver cómo algunos de los hackeos descritos han sido realizados por mujeres.

Si nos ceñimos a la lógica hacker, quedarse en la sombra y en el anonimato se constituyen como una protección en contra de posibles acciones criminalizadoras, parece por lo tanto lógico que las mujeres hackers hayan elegido no exponerse.

Las participantes de nuestra investigacción conforman una contra tendencia respecto el éxodo de mujeres fuera de la informática exploran las oportunidades que ofrece la tecnología y aportan nuevos desarrollos a menudo relacionados con sistemas de información y producción de conocimientos compartidos y de acceso más igualitario. Las prácticas descritas por las entrevistadas engloban desde administración de redes, seguridad informática, desarrollo de software y hardware libre, semántica y redes sociales libres, hasta organización de eventos y encuentros hacktivistas.

También contribuyen al diseño y desarrollo de tecnologías basadas en los valores de sus usuarias, sea porque las diseñan partiendo de los presupuestos de la investigación participativa o el diseño centrado en la persona, sea porque las desarrollaron colaborativamente dentro y para comunidades específicas. Todo ello nos acerca a su visión política de las tecnologías, que pone de relieve la importancia de la seguridad, la privacidad, la descentralización, la creación de confianza, la atención a la diversidad y la no discriminación, así como el desarrollo de iniciativas para la soberanía tecnológica de la sociedad civil.

Finalmente, ejercer su curiosidad, experimentar, cuestionar la autoridad y compartir los resultados con la comunidad se constituyen como importantes mecanismos para mermar el patriarcado y el capitalismo así como para el empoderamiento de las mujeres. Para poder incidir en los imaginarios y romper un poco más los estereotipos, Lelacoders tiene previsto durante el transcurso de 2013 finalizar un documental editado con software libre presentando las contribuciones de las mujeres a la informática, el software libre y las culturas hackers. Como bien apuntaba Karen Spärck Jones, “la informática es demasiado importante para dejársela sólo a los hombres”, y Lelacoders quiere contribuir a revertir esa tendencia y generar diversidad sociocultural verdadera entre las personas que diseñan y programan los artefactos tecnológicos que cada día se imbrican más en nuestras relaciones con el mundo.

Lelacoders: “investig-acción” feminista

Las limitaciones de estudios y creencias previas, así como la voluntad de indagar en las experiencias de las mujeres hackers, empujaron el desarrollo del proyecto de ‘investig-acción’ ciberfeminista Lelacoders, que inició sus andanzas hace dos años en el marco del colectivo informal Donestech.net. Lelacoders busca aproximarnos a las hackers, desplazándonos de un paradigma de la exclusión, que se centra en las ausencias, hacia un paradigma de la inclusión, que se centra en hacer visibles las presencias. Así pues, analiza experiencias de mujeres desarrolladoras que han sabido sobrepasar estas barreras desarrollando un conjunto de tácticas de aprendizajes, así como de praxis políticas con las tecnologías, se encuentran nuevas claves para el acceso de más mujeres en estas áreas.

___________________________

Por Colectivo Donestech

_____________________________________

Alex Haché, Eva Cruells y Núria Vergés son parte del colectivo Donestech.net

Fuente: Periódico Diagonal